A.Pengertian Protokol

Sebelum membahas lebih jauh tentang pengertian dari masing-masing layer dalam protokol, alangkah baiknya kita mengetahui terlebih dahulu apa itu protokol dalam sebuah jaringan komputer. Protokol adalah sebuah aturan atau standar yang mengatur atau mengijinkan terjadinya hubungan, komunikasi, dan perpindahan data antara dua atau lebih titik komputer. Protokol dapat diterapkan pada perangkat keras, perangkat lunak atau kombinasi dari keduanya. Pada tingkatan yang terendah, protokol mendefinisikan koneksi perangkat keras. Prinsip dalam membuat protokol ada tiga hal yang harus dipertimbangkan, yaitu efektifitas, kehandalam dan kemampuan dalam kondisi gagal di network. Protokol di standarisasi oleh beberapa organisasi yaitu IETF, ETSI, ITU dan ANSI. Tugas yang biasanya dilakukan oleh sebuah protokol dalam sebuah jaringan diantaranya adalah:

Melakukan deteksi adanya koneksi fisik atau ada tidaknya komputer / mesin lainnya.

Melakukan metode “jabat-tangan” (handshaking).

Negosiasi berbagai macam karakteristik hubungan.

Bagaimana mengawali dan mengakhiri suatu pesan.

Bagaimana format pesan yang digunakan.

Yang harus dilakukan saat terjadi kerusakan pesan atau pesan yang tidak sempurna.

Mendeteksi kerugian pada hubungan jaringan dan langkah-langkah yang dilakukan selanjutnya.

Mengakhiri suatu koneksi.

B. Pengertian OSI (Open System Interconnection)

Model referensi jaringan terbuka OSI atau OSI Reference Model for open networking adalah sebuah model arsitektural jaringan yang dikembangkan oleh badan International Organization for Standardization (ISO) di Eropa pada tahun 1977. OSI sendiri merupakan singkatan dari Open System Interconnection. Model ini disebut juga dengan model “Model tujuh lapis OSI” (OSI seven layer model).

Model Open Systems Interconnection (OSI) menyediakan kerangka logika terstruktur bagaimana proses komunikasi data berinteraksi melalui jaringan. Standard ini dikembangkan untuk industri komputer agar komputer dapat berkomunikasi pada jaringan yang berbeda secara efisien.

C. Sejarah OSI Layer

Dahulu pada era 70-an, banyak perusahaan software yang membuat System Network Architektur (SNA), yang antara lain IBM, Digital, Sperry, burough dsb. Masing-masing perusahaan tersebut membuat aturan-aturan yang antara satu sama lain berbeda, misalkan IBM mengembangkan SNA yang hanya memenuhi kebutuhan komputer-komputer yang menggunakan SNA produk IBM. Apabila ingin dihubungkan dengan SNA produk digital tentunya tidak bisa, hal ini disebabkan protokolnya tidak sama . Analoginya, misalkan anda berbicara dengan bahasa Jawa, tentunya akan dimengerti pula orang lain yang juga bisa berbahasa Jawa, misalkan anda berbicara dengan orang sunda, apakah bahasa anda dapat diterima oleh orang tersebut? tentunya tidak? masalah ini bisa diselesaikan jika anda berbicara menggunakan bahasa standar yang tentunya bisa dimengerti lawan bicara anda.

Sebelum munculnya model referensi OSI, sistem jaringan komputer sangat tergantung kepada pemasok (vendor). OSI berupaya membentuk standar umum jaringan komputer untuk menunjang interoperatibilitas antar pemasok yang berbeda. Dalam suatu jaringan yang besar biasanya terdapat banyak protokol jaringan yang berbeda. Tidak adanya suatu protokol yang sama, membuat banyak perangkat tidak bisa saling berkomunikasi.

Masalah utama dalam komunikasi antar komputer dari vendor yang berbeda adalah karena mereka mengunakan protocol dan format data yang berbeda-beda. Menghadapi kenyataan ini, kemudian The International Standard Organization (ISO) pada sekitar tahun 1980-an, meluncurkan sebuah standar model referensi yang berisi cara kerja serangkaian protokol SNA. Model referensi ini selanjutnya dinamakan Open System Interconnection (OSI).

Model Referensi OSI terdiri dari 7 buah bagian / layer yang masing-masing layer mempunyai tugas sendiri-sendiri. dikarenakan OSI terdiri dari 7 macam layer, maka model referensi OSI seringkali disebut OSI 7 Layer.

D. Model OSI 7 Layer

Dalam Model OSI terdapat 7 layer. Setiap layer bertanggungjawwab secara khusus pada proses komunikasi data. Misal, satu layer bertanggungjawab untuk membentuk koneksi antar perangkat, sementara layer lainnya bertanggungjawab untuk mengoreksi terjadinya “error” selama proses transfer data berlangsung.

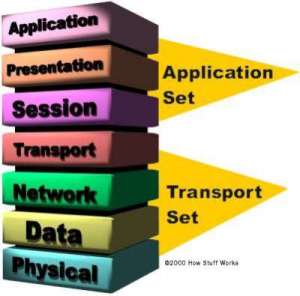

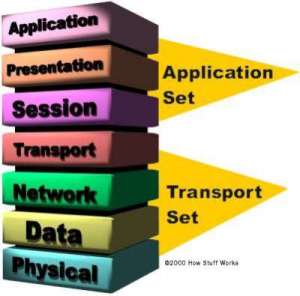

Model Layer OSI dibagi dalam dua group: “upper layer” dan “lower layer”. “Upper layer” fokus pada aplikasi pengguna dan bagaimana file direpresentasikan di komputer. Untuk Network Engineer, bagian utama yang menjadi perhatiannya adalah pada “lower layer”. Lower layer adalah intisari komunikasi data melalui jaringan aktual.

“Open” dalam OSI adalah untuk menyatakan model jaringan yang melakukan interkoneksi tanpa memandang perangkat keras/ “hardware” yang digunakan, sepanjang software komunikasi sesuai dengan standard. Hal ini secara tidak langsung menimbulkan “modularity” (dapat dibongkar pasang).

“Modularity” mengacu pada pertukaran protokol di level tertentu tanpa mempengaruhi atau merusak hubungan atau fungsi dari level lainnya. Dalam sebuah layer, protokol saling dipertukarkan, dan memungkinkan komunikasi terus berlangsung. Pertukaran ini berlangsung didasarkan pada perangkat keras “hardware” dari vendor yang berbeda dan bermacam‐macam alasan atau keinginan yang berbeda. Contoh ilustrasi modularity:

Gambar diatas mencontohkan Jasa Antar/Kurir yang akan mengantar kiriman paket.

“Modularity” pada level transportasi menyatakan bahwa tidak penting, bagaimana cara paket sampai ke pesawat. Paket untuk sampai di pesawat, dapat dikirim melalui truk atau kapal. Masing‐masing cara tersebut, pengirim tetap mengirimkan dan berharap paket tersebut sampai di Toronto. Pesawat terbang membawa paket ke Toronto tanpa memperhatikan bagaimana paket tersebut sampai di pesawat itu.

E. Tujuan Model OSI 7 Layer

Tujuan utama penggunaan model OSI adalah untuk membantu desainer jaringan memahami fungsi dari tiap‐tiap layer yang berhubungan dengan aliran komunikasi data. Termasuk jenis jenis protokol jaringan dan metode transmisi. Perhatikan table model OSI berikut ini:

7th - Layer : Application Services

6th - Layer : Presentation Services

5th - Layer : Session Communications

4th - Layer : Transport Communications

3rd - Layer : Network Communications

2nd - Layer : Data-link Physical connections

1st - Layer : Physical Physical connections

Tabel Model OSI

Layer-layer tersebut disusun sedemikian sehingga perubahan pada satu layer tidak membutuhkan perubahan pada layer lain. Layer teratas (5, 6 and 7) adalah lebih cerdas dibandingkan dengan layer yang lebih rendah, Layer Application dapat menangani protoksol dan format data yang sama yang digunakan oleh layer lain, dan seterusnya. Jadi terdapat perbedaan yang besar antara layer Physical dan layer Application.

F. Cara kerja OSI LAYER

Pembentukan paket dimulai dari layer teratas model OSI. Application layer mengirimkan data ke presentation layer, di presentation layer data ditambahkan header dan atau trailer kemudian dikirim ke layer dibawahnya, pada layer dibawahnya pun demikian, data ditambahkan header atatu trailer kemudian dikirimkan ke layer dibawahnya lagi, terus demikian sampai ke physical layer. Di physical layer data dikirimkan melalui media transmisi ke host tujuan. Di host tujuan paket data mengalir dengan arah sebaliknya, dari layer paling bawah ke layer paling atas. Protocol pada physical layer di host tujuan mengambil paket data dari media transmisi kemudian mengirimkannya ke data link layer, data link layer memeriksa data link layer header yang ditambahkan host pengirim pada paket, jika host bukan yang dituju oleh paket tersebut maka paket itu akan di buang, tetapi jika host adalah yang dituju oleh paket tersebut maka paket akan dikirimkan ke network layer, proses ini terus berlanjut sampai application layer di host tujuan. Proses pengiriman paket dari layer ke layer ini disebut dengan “peer-layer communication”.

Lebih singkatnya ketika data ditransfer melalui jaringan, sebelumnya data tersebut harus melewati ke‐tujuh layer dari satu terminal, mulai dari layer aplikasi sampai physical layer, kemudian di sisi penerima, data tersebut melewati layer physical sampai aplikasi. Pada saat data melewati satu layer dari sisi pengirim, maka akan ditambahkan satu “header” sedangkan pada sisi penerima “header” dicopot sesuai dengan layernya. Dan masing-masing layer mempunyai tugas tersendiri demi kelancaran data yang akan dikirimkan.

G. Definisi masing-masing OSI 7 Layer

1. Lapisan fisik (physical layer)

Physical layer adalah layer yang paling sederhana yang berkaitan dengan electrical dan optical koneksi antar peralatan. Data biner dikodekan dalam bentuk yang dapat ditransmisi melalui media jaringan, sebagai contoh kabel, transceiver dan konektor yang berkaitan dengan layer Physical. Peralatan seperti repeater, hub dan network card adalah berada pada layer ini.

Physical Layer berfungsi dalam pengiriman raw bit ke channel komunikasi. Masalah desain yang harus diperhatikan disini adalah memastikan bahwa bila satu sisi mengirim data 1 bit, data tersebut harus diterima oleh sisi lainnya sebagai 1 bit pula, dan bukan 0 bit. Pertanyaan yang timbul dalam hal ini adalah : berapa volt yang perlu digunakan untuk menyatakan nilai 1? dan berapa volt pula yang diperlukan untuk angka 0?. Diperlukan berapa mikrosekon suatu bit akan habis? Apakah transmisi dapat diproses secara simultan pada kedua arahnya? Berapa jumlah pin yang dimiliki jaringan dan apa kegunaan masing-masing pin? Secara umum masalah-masalah desain yang ditemukan di sini berhubungan secara mekanik, elektrik dan interface prosedural, dan media fisik yang berada di bawah physical layer.

2. Lapisan koneksi data (data link layer)

Layer ini sedikit lebih “cerdas” dibandingkan dengan layer physical, karena menyediakan transfer data yang lebih nyata. Sebagai penghubung antara media network dan layer protocol yang lebih high-level, layer data link bertanggung-jawab pada paket akhir dari data binari yang berasal dari level yang lebih tinggi ke paket diskrit sebelum ke layer physical. Akan mengirimkan frame (blok dari data) melalui suatu network. Ethernet (802.2 & 802.3), Tokenbus (802.4) dan Tokenring (802.5) adalah protocol pada layer Data-link.

Tugas utama data link layer adalah sebagai fasilitas transmisi raw data dan mentransformasi data tersebut ke saluran yang bebas dari kesalahan transmisi. Sebelum diteruskan ke network layer, data link layer melaksanakan tugas ini dengan memungkinkan pengirim memecah-mecah data input menjadi sejumlah data frame (biasanya berjumlah ratusan atau ribuan byte). Kemudian data link layer mentransmisikan frame tersebut secara berurutan, dan memproses acknowledgement frame yang dikirim kembali oleh penerima. Karena physical layer menerima dan mengirim aliran bit tanpa mengindahkan arti atau arsitektur frame, maka tergantung pada data link layer-lah untuk membuat dan mengenali batas-batas frame itu. Hal ini bisa dilakukan dengan cara membubuhkan bit khusus ke awal dan akhir frame. Bila secara insidental pola-pola bit ini bisa ditemui pada data, maka diperlukan perhatian khusus untuk menyakinkan bahwa pola tersebut tidak secara salah dianggap sebagai batas-batas frame.

3. Lapisan jaringan (network layer)

Tugas utama dari layer network adalah menyediakan fungsi routing sehingga paket dapat dikirim keluar dari segment network lokal ke suatu tujuan yang berada pada suatu network lain. IP (Internet Protocol) umumnya digunakan untuk tugas ini. Protocol lainnya seperti IPX (Internet Packet eXchange). Perusahaan Novell telah memprogram protokol menjadi beberapa, seperti SPX (Sequence Packet Exchange) & NCP (Netware Core Protocol). Protokol ini telah dimasukkan ke sistem operasi Netware.

Network layer berfungsi untuk pengendalian operasi subnet. Masalah desain yang penting adalah bagaimana caranya menentukan route pengiriman paket dari sumber ke tujuannya. Route dapat didasarkan pada tabel statik yang “dihubungkan ke” network. Route juga dapat ditentukan pada saat awal percakapan misalnya session terminal. Terakhir, route dapat juga sangat dinamik, dapat berbeda bagi setiap paketnya. Oleh karena itu, route pengiriman sebuah paket tergantung beban jaringan saat itu.

4. Lapisan transpor (transport layer)

Layer transport data, menggunakan protocol seperti UDP, TCP dan/atau SPX (Sequence Packet eXchange, yang satu ini digunakan oleh NetWare, tetapi khusus untuk koneksi berorientasi IPX). Layer transport adalah pusat dari mode-OSI. Layer ini menyediakan transfer yang reliable dan transparan antara kedua titik akhir, layer ini juga menyediakan multiplexing, kendali aliran dan pemeriksaan error serta memperbaikinya.

Fungsi dasar transport layer adalah menerima data dari session layer, memecah data menjadi bagian-bagian yang lebih kecil bila perlu, meneruskan data ke network layer, dan menjamin bahwa semua potongan data tersebut bisa tiba di sisi lainnya dengan benar. Selain itu, semua hal tersebut harus dilaksanakan secara efisien, dan bertujuan dapat melindungi layer-layer bagian atas dari perubahan teknologi hardware yang tidak dapat dihindari.

Dalam keadaan normal, transport layer membuat koneksi jaringan yang berbeda bagi setiap koneksi transport yang diperlukan oleh session layer. Bila koneksi transport memerlukan throughput yang tinggi, maka transport layer dapat membuat koneksi jaringan yang banyak. Transport layer membagi-bagi pengiriman data ke sejumlah jaringan untuk meningkatkan throughput. Di lain pihak, bila pembuatan atau pemeliharaan koneksi jaringan cukup mahal, transport layer dapat menggabungkan beberapa koneksi transport ke koneksi jaringan yang sama. Hal tersebut dilakukan untuk membuat penggabungan ini tidak terlihat oleh session layer.

Transport layer juga menentukan jenis layanan untuk session layer, dan pada gilirannya jenis layanan bagi para pengguna jaringan. Jenis transport layer yang paling populer adalah saluran error-free point to point yang meneruskan pesan atau byte sesuai dengan urutan pengirimannya. Akan tetapi, terdapat pula jenis layanan transport lainnya. Layanan tersebut adalah transport pesan terisolasi yang tidak menjamin urutan pengiriman, dan membroadcast pesan-pesan ke sejumlah tujuan. Jenis layanan ditentukan pada saat koneksi dimulai.

5. Lapisan sesi (session layer)

Layer Session, sesuai dengan namanya, sering disalah artikan sebagai prosedur logon pada network dan berkaitan dengan keamanan. Layer ini menyediakan layanan ke dua layer diatasnya, melakukan koordinasi komunikasi antara entiti layer yang diwakilinya. Beberapa protocol pada layer ini: NETBIOS, suatu session interface dan protocol, dikembangkan oleh IBM, yang menyediakan layanan ke layer presentation dan layer application. NETBEUI, (NETBIOS Extended User Interface), suatu pengembangan dari NETBIOS yang digunakan pada produk Microsoft networking, seperti Windows NT dan LAN Manager. ADSP (AppleTalk Data Stream Protocol). PAP (Printer Access Protocol), yang terdapat pada printer Postscript untuk akses pada jaringan AppleTalk.

Session layer mengijinkan para pengguna untuk menetapkan session dengan pengguna lainnya. Sebuah session selain memungkinkan transport data biasa, seperti yang dilakukan oleh transport layer, juga menyediakan layanan yang istimewa untuk aplikasi-aplikasi tertentu. Sebuah session digunakan untuk memungkinkan seseorang pengguna log ke remote timesharing system atau untuk memindahkan file dari satu mesin kemesin lainnya.

Sebuah layanan session layer adalah untuk melaksanakan pengendalian dialog. Session dapat memungkinkan lalu lintas bergerak dalam bentuk dua arah pada suatu saat, atau hanya satu arah saja. Jika pada satu saat lalu lintas hanya satu arah saja (analog dengan rel kereta api tunggal), session layer membantu untuk menentukan giliran yang berhak menggunakan saluran pada suatu saat.

Layanan session di atas disebut manajemen token. Untuk sebagian protokol, adalah penting untuk memastikan bahwa kedua pihak yang bersangkutan tidak melakukan operasi pada saat yang sama. Untuk mengatur aktivitas ini, session layer menyediakan token-token yang dapat digilirkan. Hanya pihak yang memegang token yang diijinkan melakukan operasi kritis.

Layanan session lainnya adalah sinkronisasi. Ambil contoh yang dapat terjadi ketika mencoba transfer file yang berdurasi 2 jam dari mesin yang satu ke mesin lainnya dengan kemungkinan mempunyai selang waktu 1 jam antara dua crash yang dapat terjadi. Setelah masing-masing transfer dibatalkan, seluruh transfer mungkin perlu diulangi lagi dari awal, dan mungkin saja mengalami kegagalan lain. Untuk mengurangi kemungkinan terjadinya masalah ini, session layer dapat menyisipkan tanda tertentu ke aliran data. Karena itu bila terjadi crash, hanya data yang berada sesudah tanda tersebut yang akan ditransfer ulang.

6. Lapisan presentasi (presentation layer)

Layer presentation dari model OSI melakukan hanya suatu fungsi tunggal, translasi dari berbagai tipe pada syntax sistem. Sebagai contoh, suatu koneksi antara PC dan mainframe membutuhkan konversi dari EBCDIC character-encoding format ke ASCII dan banyak faktor yang perlu dipertimbangkan. Kompresi data (dan enkripsi yang mungkin) ditangani oleh layer ini.

Presentation layer melakukan fungsi-fungsi tertentu yang diminta untuk menjamin penemuan sebuah penyelesaian umum bagi masalah tertentu. Pressentation Layer tidak mengijinkan pengguna untuk menyelesaikan sendiri suatu masalah. Tidak seperti layer-layer di bawahnya yang hanya melakukan pemindahan bit dari satu tempat ke tempat lainnya, presentation layer memperhatikan syntax dan semantik informasi yang dikirimkan.

Satu contoh layanan pressentation adalah encoding data. Kebanyakan pengguna tidak memindahkan string bit biner yang random. Para pengguna saling bertukar data seperti nama orang, tanggal, jumlah uang, dan tagihan. Item-item tersebut dinyatakan dalam bentuk string karakter, bilangan interger, bilangan floating point, struktur data yang dibentuk dari beberapa item yang lebih sederhana. Terdapat perbedaan antara satu komputer dengan komputer lainnya dalam memberi kode untuk menyatakan string karakter (misalnya, ASCII dan Unicode), integer (misalnya komplemen satu dan komplemen dua), dan sebagainya. Untuk memungkinkan dua buah komputer yang memiliki presentation yang berbeda untuk dapat berkomunikasi, struktur data yang akan dipertukarkan dapat dinyatakan dengan cara abstrak, sesuai dengan encoding standard yang akan digunakan “pada saluran”. Presentation layer mengatur data-struktur abstrak ini dan mengkonversi dari representation yang digunakan pada sebuah komputer menjadi representation standard jaringan, dan sebaliknya.

7. Lapisan aplikasi (application layer)

Layer ini adalah yang paling “cerdas”, gateway berada pada layer ini. Gateway melakukan pekerjaan yang sama seperti sebuah router, tetapi ada perbedaan diantara mereka. Layer Application adalah penghubung utama antara aplikasi yang berjalan pada satu komputer dan resources network yang membutuhkan akses padanya. Layer Application adalah layer dimana user akan beroperasi padanya, protocol seperti FTP, telnet, SMTP, HTTP, POP3 berada pada layer Application.

Application layer terdiri dari bermacam-macam protokol. Misalnya terdapat ratusan jenis terminal yang tidak kompatibel di seluruh dunia. Ambil keadaan dimana editor layar penuh yang diharapkan bekerja pada jaringan dengan bermacam-macam terminal, yang masing-masing memiliki layout layar yang berlainan, mempunyai cara urutan penekanan tombol yang berbeda untuk penyisipan dan penghapusan teks, memindahkan sensor dan sebagainya.

H.Fungsi OSI Layer

Physical layer atau layer fisik

Berfungsi untuk mendefinisikan media transmisi jaringan, metode pensinyalan, sinkronisasi bit, arsitektur jaringan (seperti halnya Ethernet atau Token ring), topologi jaringan dan pengabelan. Selain itu, level ini juga mendefinisikan bagaimana Network Interface Card (NIC) dapat berinteraksi dengan media kabel atau radio.

Data-Link Layer

Berfungsi untuk merubah suatu data mejadi bit dan mengelompokkan dalam suatu frame ( contohnya , Hub) disebut sebagai frame. Selain itu, pada level ini terjadi koreksi kesalahan, flow control, pengalamatan perangkat keras (seperti halnya Media Access Control Address (MAC Address)), dan menetukan bagaimana perangkat-perangkat jaringan seperti hub, bridge, repeater, dan switch layer 2 beroperasi. Spesifikasi IEEE 802, membagi level ini menjadi dua level anak, yaitu lapisan Logical Link Control (LLC) dan lapisan Media Access Control (MAC).

Network Layer

Berfungsi untuk mendefinisikan alamat IP dan pengaturan routing dalam internetworking ( Conntohnya, Switch, Router). Membuat header untuk paket-paket, dan kemudian melakukan routing melalui internetworking dengan menggunakan routerdan switch layer-3.

Transport Layer

Berfungsi untuk memecah data ke dalam paket-paket data serta memberikan nomor urut ke paket-paket tersebut sehingga dapat disusun kembali pada sisi tujuan setelah diterima. Selain itu, pada level ini juga membuat sebuah tanda bahwa paket diterima dengan sukses (acknowledgement), dan mentransmisikan ulang terhadp paket-paket yang hilang di tengah jalan.

Session Layer

Berfungsi untuk pengaturan komunikasi baik pada saat memulai, menjaga, dan memutuskan komunikasi. Selain itu, di level ini juga dilakukan resolusi nama.

Presentation Layer

Berfungsi untuk menterjemahkan suatu data yang dikirim oleh application layer kedalam format tertentu agar data tersebut dapat ditransmisikan dalam jaringan. Protokol yang berada dalam level ini adalah perangkat lunak redirektor (redirector software), seperti layanan Workstation (dalam Windows NT) dan juga Network shell (semacam Virtual Network Computing (VNC) atau Remote Desktop Protocol (RDP).

Application Layer

Berfungsi Sebagai antarmuka antara aplikasi dengan sebuah jaringan, mengatur bagaimana aplikasi dapat mengakses jaringan, dan kemudian membuat pesan-pesan kesalahan. Protokol yang berada dalam lapisan ini adalah HTTP, FTP, SMTP, dan NFS.

I. Komponen Jaringan dan Protokol Layer

Layer 1-Physical Layer

Network components:

Repeater

Multiplexer

Hubs(Passive and Active)

TDR

Oscilloscope

Amplifier Protocols:

IEEE 802 (Ethernet standard)

IEEE 802.2 (Ethernet standard)

ISO 2110

ISDN

Layer 2 – Datalink

Network components:

Bridge

Switch

ISDN Router

Intelligent Hub

NIC

Advanced Cable Tester Protocols:

Media Access Control:

Communicates with the adapter card

Controls the type of media being used:

802.3 CSMA/CD (Ethernet)

802.4 Token Bus (ARCnet)

802.5 Token Ring

802.12 Demand Priority

Logical Link Control

error correction and flow control

manages link control and defines SAPs

802.2 Logical Link Control

Layer 3 (Network)

Network components:

Brouter

Router

Frame Relay Device

ATM Switch

Advanced Cable Tester Protocols:

IP; ARP; RARP, ICMP; RIP; OSFP;

IGMP;

IPX

NWLink

NetBEUI

OSI

DDP

DECnet

Layer 4 – Transport

Network components:

Gateway

Advanced Cable Tester

Brouter Protocols:

TCP, ARP, RARP;

SPX

NWLink

NetBIOS / NetBEUI

ATP

Layer 5 – Session

Network components:

Gateway Protocols:

NetBIOS

Names Pipes

Mail Slots

RPC

Layer 6 – Presentation

Network components:

Gateway

Redirector Protocols:

None

Layer 7 – Application

Network components:

Gateway Protokol:

DNS; FTP

TFTP; BOOTP

SNMP; RLOGIN

SMTP; MIME;

NFS; FINGER

TELNET; NCP

APPC; AFP

SMB